Bár a modern számítógép-használók éssokkal fejlettebbek, mint a régi rendszerek első felhasználói, nem mindenki tudja, mi a hash, a hash tag, a hash összeg és mi a hash visszafejtés (beleértve az online is). Mint kiderült, minden sokkal egyszerűbb, mint amilyennek első pillantásra tűnhet.

Mi az a hash titkosítás?

A hivatalos meghatározás szerint a hash egy rögzített hosszúságú karakterlánc, amely titkosított formában megfelel bizonyos adatoknak (beleértve a bizalmasakat is).

Ezt a technikát főleg a bejelentkezésekre ésjelszavak MD5, NTLM, SHA-160 algoritmusok és az ezeken alapuló származékok felhasználásával. A leggyakoribb az MD5 algoritmus. A segítségével titkosított adatok, különösen a hosszú jelszavak, amelyek nemcsak betűket és számokat, hanem speciális karaktereket is tartalmaznak, visszafejthetők egy standard brute-force módszerrel (bár egyes programok és online szolgáltatások képesek visszafejteni a rövid jelszavakat).

Miért kell visszafejteni a kivonatot

Sok felhasználó természetesentedd fel a kérdést, hogy mindez mennyire szükséges. Ennek a megközelítésnek az a hibája, hogy nem értik, hogy a titkosítás után elfelejthetik valamilyen szolgáltatás, szolgáltatás vagy program kívánt jelszavát, így egyetlen illetéktelen személy sem tudná úgyszólván tiszta formájában felismerni.

Néha előfordul, hogy helyreáll egy jelszó vagy bejelentkezéslehetetlen. És ha megnézzük a kriptográfia alapjait, akkor itt kell visszafejteni a kivonatot. Lényegében ez az eljárás az eredeti kombináció újrateremtése a módosított adatokból.

Ez a folyamat meglehetősen fáradságos.Például a "személy" szó esetében az MD5 algoritmus segítségével titkosított kombináció e3447a12d59b25c5f850f885c1ed39df. És ez csak hét betű az eredeti szóban. Mit mondhatunk a hosszabb, számokat vagy speciális karaktereket tartalmazó jelszavakról, sőt, a kis- és nagybetűket is érzékeljük! Ennek ellenére egyes alkalmazások és online szolgáltatások, amelyek hatalmas adatbázisokat tartalmaznak a lehető legtöbb kombinációhoz, visszafejteni képesek. Igaz, ez nem mindig sikeres (minden a kezdeti kombinációtól függ), de a legtöbb esetben nem tagadható meg tőlük a hatékonyság, bár a nyers erő technikáját (nyers erő) használják.

Program a jelszó kivonatának visszafejtésére

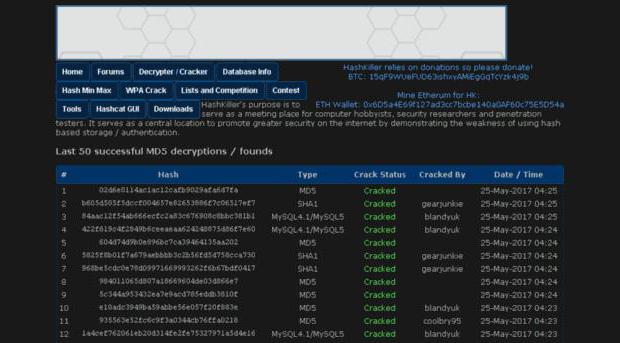

Az egyik legerősebb program a brit programozók Hash Killer online alkalmazásának számít. Adatbázisa mintegy 43,7 millió ismert párosítást tartalmaz.

Az egyetlen hátrány azhogy a cirill karaktereket tartalmazó jelszavak helytelenül jelennek meg az alapértelmezett kódolásban. De, mint vélik, a hash visszafejtése a latin ábécében azonnal megtörténik. A statisztikák szerint az öt egyszerű jelszó közül három visszafejtésének hozzávetőleges ideje fél másodperc.

Ezen kívül a hivatalos fejlesztői erőforrásrólmindenféle versenyt folyamatosan rendeznek minden jövevény bevonásával. És ők viszont, mint kiderült, néha meglehetősen rendhagyó megoldások kiadására képesek.

A hash dekódolása nem kevésbé érdekes, amikora John The Ripper segédprogram használatával. Elég okosan működik, de a fő hátrány az, hogy a program összes funkciója kizárólag a parancssorból használható, ami egyszerűen sok felhasználót elriaszt.

Online visszafejtési szolgáltatások

Elvileg annak érdekében, hogy ne telepítsen szoftvert, online szolgáltatásokat is használhat NT jelszavak vagy bármilyen más típusú adatok kivonásának visszafejtésére.

Ezek az online források nem mindig ingyenesek.Ezenkívül sok közülük kisebb adatbázisokat tartalmaz, mint amennyit szeretne. De az olyan algoritmusokat, mint az MD5 vagy a MySQL-t használó titkosítás, többnyire egyszerűen lehet újrateremteni. Ez különösen a legegyszerűbb számkombinációkra vonatkozik.

De nem szabad hízelegnie magának, hiszen ilyen szolgáltatásoka visszafejtési technikát nem mindig határozzák meg automatikusan. Vagyis, ha a titkosítást az base64 kódolási algoritmus segítségével hajtották végre, a felhasználónak magának kell beállítania a megfelelő dekódolási paramétert. Ezenkívül ne felejtsük el, hogy előfordulhatnak ismeretlen kódolású esetek, amikor a hash online dekódolása egyáltalán lehetetlenné válik.

Epilóg helyett

Mi a legjobb megoldás az állításranehéz. Néhány felhasználó azt tanácsolja, hogy telepítse a Stirlitz alkalmazást, amelyet főként a binhex, base64, BtoA, xxencode, uuencode stb. Algoritmusokon alapuló cirill karakterekből álló jelszavak visszafejtésére terveztek. De még ebben az esetben sem garantálható a siker teljes garanciája .

Végül a dekódolás előttelőször is figyelnie kell magára a kombinációra. Ha olvashatatlan karaktereknek tűnik, akkor előfordulhat, hogy nincs szüksége dekódolásra (csak meg kell változtatnia a kódolást). A többi esetben, ha valóban szükség van ilyen műveletekre, jobb, ha a fent leírt speciális segédprogramokat használja, és nem használja az internetes forrásokat, amelyek online hash-visszafejtést kínálnak.