Несомненно, многие пользователи компьютеров, Uživatelé internetu (a další) slyšeli o výrazu, jako je šifrování dat AES. Jaký systém to je, jaké algoritmy používá a na co se používá, poměrně omezený okruh lidí má nápad. Běžný uživatel to obecně nemusí vědět. Tento kryptografický systém však vezmeme v úvahu, aniž bychom se ponořili do složitých matematických výpočtů a vzorců, aby jej mohl pochopit kdokoli.

Co je šifrování AES?

Začněte tím samotným systémempředstavuje sadu algoritmů, které vám umožňují skrýt počáteční pohled na některé přenesené, přijaté uživatelem nebo uložené v počítačových datech. Nejčastěji se používá v internetových technologiích, když je požadována úplná důvěrnost informací a odkazuje na tzv. Symetrické šifrovací algoritmy.

Тип шифрования AES предполагает использование для převod informací do bezpečné podoby a zpětné dekódování stejného klíče, který je znám jak odesílající, tak přijímající straně, na rozdíl od symetrického šifrování, které umožňuje použití dvou klíčů - soukromého a veřejného. Není tedy těžké dospět k závěru, že pokud obě strany znají správný klíč, proces šifrování a dešifrování je poměrně jednoduchý.

Trochu historie

Poprvé bylo šifrování AES zmíněno v roce 2000, kdy se Rijndaelův algoritmus stal vítězem v soutěži o výběr nástupce DES, který je ve Spojených státech standardem od roku 1977.

V roce 2001 byl systém AES oficiálně přijat jako nový federální standard šifrování dat a od té doby se používá všude.

Typy šifrování AES

Vývoj algoritmů zahrnoval několikmezistupně, které byly spojeny hlavně se zvyšováním délky klíče. Dnes se rozlišují tři hlavní typy: šifrování AES-128, AES-192 a AES-256.

Jméno mluví samo za sebe. Číselné označení odpovídá délce použitého klíče, vyjádřené v bitech. Kromě toho je šifrování AES typ bloku, který pracuje přímo s bloky informací pevné délky a šifruje každý z nich, na rozdíl od streamovacích algoritmů, které fungují na jednotlivých znacích otevřené zprávy a převádějí je do šifrované formy. V AES je délka bloku 128 bitů.

Vědecky řečeno, stejné algoritmykterý používá šifrování AES-256, znamená operace založené na polynomické reprezentaci operací a kódů při zpracování dvourozměrných polí (matic).

Jak to funguje?

Pracovní algoritmus je však poměrně komplikovanýzahrnuje použití několika základních prvků. Zpočátku se používá dvourozměrná matice, transformační cykly (kola), kulatý klíč a tabulky počátečního a zpětného vyhledávání.

Proces šifrování dat se skládá z několika fází:

- výpočet všech kulatých klíčů;

- substituce bajtů pomocí hlavní tabulky S-Box;

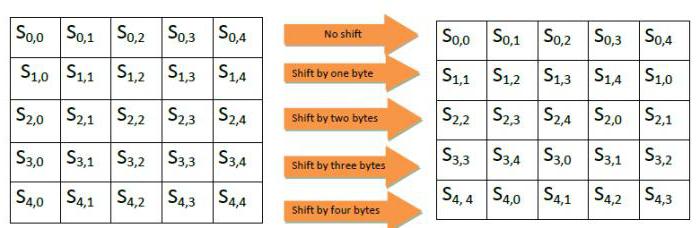

- posunutí tvaru pomocí různých množství (viz obrázek výše);

- smíchání dat v každém sloupci matice (formuláře);

- doplnění formuláře a kulatého klíče.

Dešifrování se provádí v opačném pořadí, ale místo tabulky S-Box se použije tabulka obrácených nastavení, která byla uvedena výše.

Pokud uvedete příklad, pokud máte klíč délky 4hrubá síla vyžaduje pouze 16 stupňů (kol), to znamená, že je nutné zkontrolovat všechny možné kombinace, počínaje 0000 a konče 1111. Přirozeně je taková ochrana prolomena poměrně rychle. Pokud však vezmete větší klíče, trvá to 65 536 fází pro 16 bitů a 1,1 x 10 pro 256 bitů.77... A jak uvedli američtí experti, výběr správné kombinace (klíče) bude trvat přibližně 149 bilionů let.

Co použít při nastavení sítě v praxi: šifrování AES nebo TKIP?

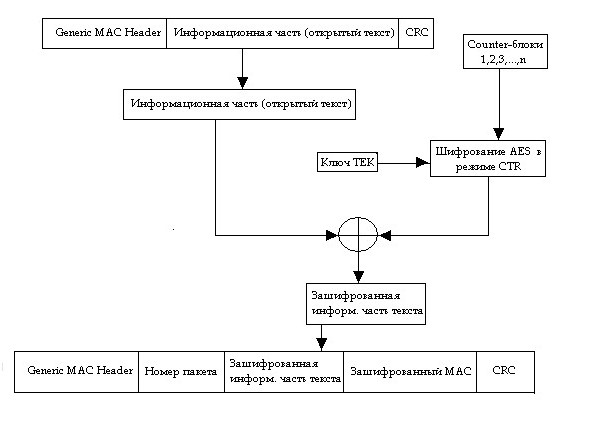

Nyní přejdeme k použití AES-256 k šifrování přenášených a přijímaných dat v bezdrátových sítích.

Zpravidla v každém routeru (router)na výběr je několik možností: pouze AES, pouze TKIP a AES + TKIP. Používají se v závislosti na protokolu (WEP nebo WEP2). Ale! TKIP je starší, protože je méně bezpečný a nepodporuje připojení 802.11n při rychlostech dat přesahujících 54 Mbps. Závěr o prioritním použití AES společně s režimem zabezpečení WPA2-PSK se tedy sám navrhuje, i když oba algoritmy můžete použít ve dvojicích.

Problémy se spolehlivostí a zabezpečením pro algoritmy AES

Navzdory hlasitým výrokům odborníkůAlgoritmy AES jsou teoreticky zranitelné, protože samotná podstata šifrování má jednoduchý algebraický popis. Toto zaznamenal Niels Fergusson. A v roce 2002 publikovali Josef Pepschik a Nicolas Courtois článek ospravedlňující potenciální útok XSL. Je pravda, že to ve vědeckém světě vyvolalo mnoho kontroverzí a někteří považovali své výpočty za chybné.

V roce 2005 bylo navrženo, žeútok může využívat kanály třetích stran, nejen matematické výpočty. Jeden z útoků zároveň vypočítal klíč po 800 operacích a druhý jej obdržel po 2 operacích32 operace (v osmém kole).

Bezpochyby dnessystému a lze je považovat za jeden z nejpokročilejších, ne-li pro jednu věc. Před několika lety zasáhla internet vlna vln virů, kdy virus ransomware (a také ransomware), pronikající do počítačů, kompletně šifrovaná data a požadující uklizenou částku peněz za dešifrování. Zpráva zároveň poznamenala, že šifrování bylo prováděno pomocí algoritmu AES1024, který, jak se donedávna věřilo, v přírodě neexistuje.

Ať už je to pravda nebo ne, i ta nejslavnějšívývojáři antivirového softwaru, včetně společnosti Kaspersky Lab, byli při pokusu o dešifrování dat bezmocní. Mnoho odborníků připustilo, že notoricky známý virus I Love You, který najednou infikoval miliony počítačů po celém světě a zničil na nich důležité informace, se ve srovnání s touto hrozbou ukázal jako dětinský. Kromě toho se I Love You více zaměřoval na multimediální soubory a nový virus získával přístup výhradně k důvěrným informacím velkých korporací. Nikdo se však nezavazuje tvrdit se vší samozřejmostí, že zde bylo použito šifrování AES-1024.

Závěr

Abych to shrnul, v každém případě můžeteřekněte, že šifrování AES je zdaleka nejpokročilejší a nejbezpečnější, bez ohledu na to, jaká délka klíče je použita. Není divu, že se tento konkrétní standard používá ve většině kryptosystémů a má v dohledné budoucnosti poměrně široké vyhlídky na vývoj a zlepšení, zejména proto, že je velmi pravděpodobné, že lze kombinovat několik typů šifrování do jednoho celku (například paralelní použití symetrického a asymetrického nebo blokového a streamovaného šifrování).