Combien de propriétaires d'ordinateurs commencent justedonc, sans raison particulière, pour comprendre les principes de fonctionnement des programmes d'application et du système d'exploitation? Est-il vraiment si nécessaire de savoir où se trouvent les hôtes et de quoi s'agit-il? Configuration des services, choix de la taille du fichier d'échange, optimisation de la charge en apportant des modifications au fichier de configuration ... les passionnés trouvent un grand nombre de paramètres cachés, en ajustant lesquels, vous pouvez obtenir une accélération significative du système. D'un autre côté, la plupart des utilisateurs ne veulent pas comprendre ce qu'est un hôte Windows XP, mais utilisent simplement l'ordinateur aux fins pour lesquelles il a été conçu. Et pourquoi interférer avec un système qui remplit avec succès ses fonctions? Essayons de comprendre ce problème et voyons en cours de route s'il est vraiment nécessaire de savoir ce qui se cache derrière les mots «héberge Windows».

Vous êtes-vous déjà demandé pourquoi dans le mondeIl y a tellement d'histoires sur les utilisateurs trompés des réseaux sociaux VKontakte, Odnoklassniki? La tromperie est la suivante: lorsque vous ouvrez votre ressource préférée, un message apparaît à l'écran, vous demandant d'envoyer un SMS payant au numéro spécifié, ou, dans le second cas, les envois en masse de messages (spam) commencent à partir du compte de l'utilisateur. En fait, l'administration des réseaux sociaux n'a rien à voir avec cela.

La vraie raison en est l'infectionl'ordinateur est un programme antivirus qui non seulement sait où se trouvent les hôtes, mais le modifie également avec succès pour ses propres besoins. Parmi vos amis, il y a sûrement ceux qui ont envoyé des SMS, «parrainant» un auteur de virus. Vous pouvez résoudre ce problème si vous déterminez où se trouvent les hôtes et êtes en mesure de travailler avec eux.

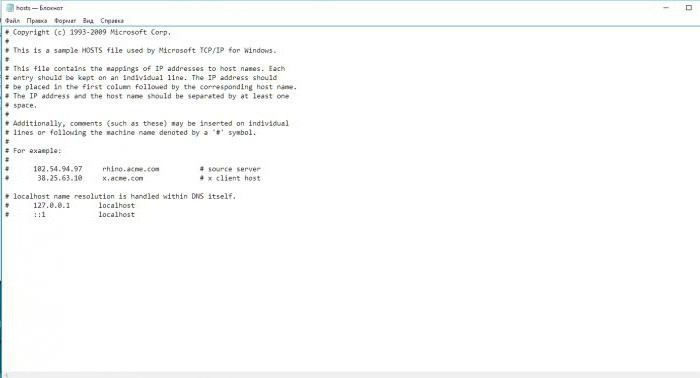

Trouver le fichier spécifié n'est pas du tout difficile.Pour ce faire, suivez le chemin "WindowsSystem32Driversetc". À propos, il est tout aussi efficace d'utiliser la fonction de recherche de dossier de Windows. Veuillez noter que le fichier n'a pas d'extension. La deuxième caractéristique est que son emplacement peut être remplacé via le registre. De par sa structure, hosts est un fichier texte ordinaire.Par conséquent, si nécessaire, vous pouvez effectuer les modifications requises à l'aide de n'importe quel éditeur de texte, même le WordPad intégré ou l'éditeur de fichier Commander (Total Commander, Far) fera l'affaire.

Maintenant un peu de théorie.Toute ressource (site) sur l'Internet mondial a son propre numéro - une adresse IP. Et le nom que nous tapons tous dans la barre d'adresse du navigateur est son nom de domaine. Pourtant, il est beaucoup plus pratique de composer "fb.ru" plutôt que la combinaison apparemment dénuée de sens des nombres "194.58.79.36". Une unité de traduction logicielle (DNS) spéciale convertit les adresses en noms de domaine et inversement, et cette opération est totalement transparente pour les utilisateurs. Lorsque le navigateur reçoit la commande pour ouvrir le site, il vérifie d'abord le fichier hosts, qui peut contenir des chaînes qui remplacent directement les correspondances d'adresse et de nom, il n'y a donc pas d'appel au DNS.

Donc, si les hôtes contiennent la ligne «194.00.77.31 fb.ru "(nous avons enregistré l'adresse IP" gauche "), alors lorsque vous tapez dans le navigateur" fb.ru "le site avec l'adresse 194.00.77.31 s'ouvrira. La fonction de pointage en dur permet d'accélérer le chargement des sites, car il n'est pas nécessaire d'utiliser le mécanisme DNS (recherche par le service de correspondance le long de la chaîne des serveurs Internet). De plus, vous pouvez bloquer l'accès aux ressources indésirables en spécifiant l'adresse de votre ordinateur 127.0.0.1. Par exemple, si un enfant visite le site pour adultes "xx.yyy", puis en ajoutant la ligne "127.0.0.1 xx.yyy" aux hôtes, vous pouvez bloquer l'accès au site.

Cependant, puisque les virus savent oùhébergeurs, ils peuvent créer leurs propres chaînes de correction, redirigeant un utilisateur sans méfiance vers un faux site de phishing. Une personne qui saisit l’adresse de sa ressource préférée (par exemple, Odnoklassniki) accède au site Web du créateur de virus, qui ressemble à une copie de l’original. Ensuite, tout est simple: une fenêtre apparaît vous demandant d'envoyer des SMS. Autre option: l'utilisateur, en saisissant ici ses informations de connexion, informe ainsi le créateur du faux site.