Virukset itse tietokoneuhanatänään kukaan ei ole yllättynyt. Mutta jos aikaisemmin ne vaikuttivat järjestelmään kokonaisuutena aiheuttaen toimintahäiriöitä, tänään, kun tällainen lajike esiintyy ransomware-viruksena, tunkeutuvan uhan toimet koskevat enemmän käyttäjätietoja. Se on ehkä jopa enemmän uhka kuin Windowsia tuhoavat suoritettavat sovellukset tai vakoiluohjelmat.

Mikä on ransomware virus?

Itse koodi, kirjoitettu itse kopioitavanavirus, tarkoittaa lähes kaikkien käyttäjätietojen salaamista erityisillä salausalgoritmeilla, mikä ei vaikuta käyttöjärjestelmän järjestelmätiedostoihin.

Aluksi viruksen vaikutusten logiikka ei ollut monillemelko ymmärrettävää. Kaikki kävi selväksi vasta, kun hakkerit, jotka loivat tällaiset sovelmat, alkoivat vaatia rahaa alkuperäisen tiedostorakenteen palauttamiseksi. Samaan aikaan tunkeutunut salausvirus itsessään ei salli tiedostojen salauksen purkamista sen erityispiirteiden vuoksi. Tätä varten tarvitset erityisen salauksen purkijan, jos haluat, koodin, salasanan tai algoritmin, joka tarvitaan halutun sisällön palauttamiseen.

Järjestelmään tunkeutumisen periaate ja viruskoodin toiminta

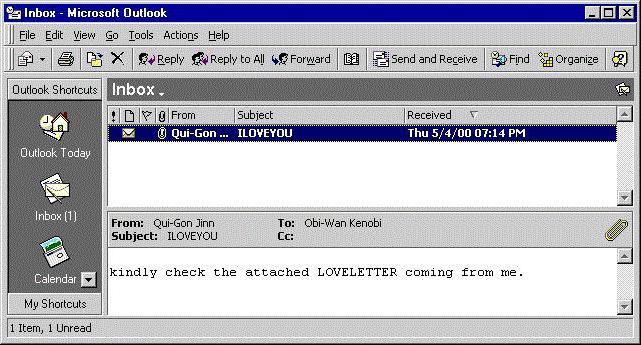

Pääsääntöisesti "poimia" tällainen muck sisäänInternet on tarpeeksi kova. "Tartunnan" leviämisen pääasiallinen lähde on sähköposti tietylle tietokoneelle asennettujen ohjelmien tasolla, kuten Outlook, Thunderbird, The Bat jne. Huomaa heti: tämä ei koske Internet-postipalvelimia, koska heillä on melko korkea suojaustaso, ja pääsy käyttäjätietoihin on mahdollista vain pilvitallennuksen tasolla.

Toinen asia on sovellus tietokoneellaterminaali. Täällä virusten toiminnan kenttä on niin laaja, että sitä on mahdotonta kuvitella. On totta, että kannattaa tehdä myös varaus täällä: useimmissa tapauksissa virukset on suunnattu suurille yrityksille, joista voit "kopioida" rahaa salauksen koodin toimittamisesta. Tämä on ymmärrettävää, koska paitsi paikallisilla tietokonepäätteillä myös tällaisten yritysten palvelimilla voidaan tallentaa paitsi täysin luottamuksellisia tietoja myös tiedostoja, niin sanotusti, yhtenä kopiona, jota ei pidä tuhota missään tapauksessa. Ja sitten tiedostojen salauksen purku sen jälkeen, kun ransomware-virus tulee melko ongelmalliseksi.

Tietenkin tavallinen käyttäjä voialttiina tällaiselle hyökkäykselle, mutta useimmissa tapauksissa se on epätodennäköistä, jos noudatat yksinkertaisia suosituksia liitteiden avaamiseksi tuntemattomilla laajennuksilla. Vaikka sähköpostiohjelma havaitsisi liitteen .jpg-laajennuksella tavallisena graafisena tiedostona, se on ensin tarkistettava järjestelmään asennetulla tavallisella virustentorjuntaohjelmalla.

Jos et, avaa se tuplallaNapsauttamalla (standardimenetelmä) aloitetaan koodin aktivointi ja salausprosessi alkaa, minkä jälkeen samaa Breaking_Badia (salausvirusta) ei vain voida poistaa, mutta tiedostoja ei voi palauttaa uhkan jälkeen on eliminoitu.

Kaikkien tämän tyyppisten virusten tunkeutumisen yleiset seuraukset

Kuten jo mainittiin, useimmat virukset tästätyyppi kirjoita järjestelmä sähköpostitse. Oletetaan, että suuri organisaatio saa kirjeen, jonka sisältö on "Muutimme sopimusta, skannaa liitetiedostona" tai "Sinulle on lähetetty lasku tavaroiden lähettämisestä (kopio on olemassa)" tietylle rekisteröidylle posti. Luonnollisesti epäilemätön työntekijä avaa tiedoston ja ...

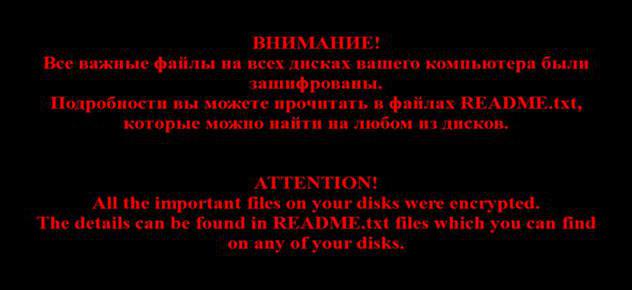

Kaikki käyttäjätiedostot toimistotasollaasiakirjat, multimedia, erikoistuneet AutoCAD-projektit tai muut arkistotiedot salataan välittömästi, ja jos tietokonepääte on paikallisessa verkossa, virusta voidaan siirtää edelleen salaamalla tietoja muilla koneilla (tämä on havaittavissa heti, kun järjestelmä hidastuu ja pysäyttää ohjelmat tai käynnissä olevat sovellukset).

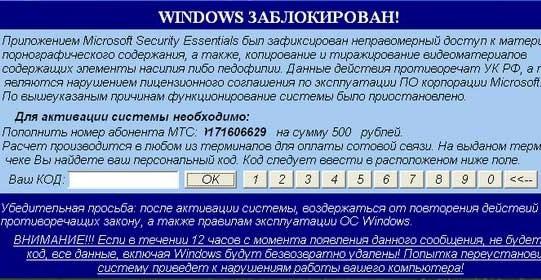

Salausprosessin lopussa virus itse,ilmeisesti se lähettää eräänlaisen raportin, jonka jälkeen yritys voi saada viestin, että sellainen ja sellainen uhka on tullut järjestelmään ja että vain sellainen ja sellainen organisaatio voi purkaa sen. Tämä koskee yleensä [email protected]. Seuraavaksi tulee vaatimus maksaa salauksen purkamispalveluista ehdotuksella lähettää useita tiedostoja asiakkaan sähköpostiosoitteeseen, joka on useimmiten kuvitteellinen.

Koodialtistuksen aiheuttama vahinko

Jos joku ei ole vielä ymmärtänyt:tiedostojen salauksen purkaminen lunnasohjelmaviruksen jälkeen on melko työläs prosessi. Vaikka et "johtaisikaan" verkkorikollisten vaatimuksiin ja yrität käyttää virallisia hallintorakenteita tietokonerikosten torjumiseksi ja estämiseksi, siitä ei yleensä tule mitään hyvää.

Jos poistat kaikki tiedostot, palautajärjestelmiä ja jopa kopioida alkuperäiset tiedot irrotettavasta tietovälineestä (tietenkin, jos sellainen on), kaikki samalla tavalla, kun virus aktivoidaan, kaikki salataan uudelleen. Joten sinun ei pitäisi imartella itseäsi, varsinkin kun sama flash-asema asetetaan USB-porttiin, käyttäjä ei edes huomaa, kuinka virus salaa siinä olevat tiedot. Silloin sinulla ei todellakaan ole ongelmia.

Esikoinen perheessä

Kiinnitän nyt huomiota ensimmäiseenransomware virus. Kukaan ei ajatellut, kuinka tiedostot voidaan parantaa ja purkaa sen jälkeen, kun he ovat altistuneet treffitarjouksen sisältävälle sähköpostiliitteeseen liitetylle suoritettavalle koodille. Tietoisuus katastrofin laajuudesta tuli vasta ajan myötä.

Viruksella oli romanttinen nimi "RakastanSinä ". Epäilemätön käyttäjä avasi sähköpostiviestin liitteen ja vastaanotti täysin toistamattomia multimediatiedostoja (grafiikkaa, videota ja ääntä). Sitten tällaiset toimet näyttivät tuhoisammilta (aiheuttaen vahinkoa käyttäjien mediakirjastoille), eikä kukaan vaatinut rahaa tähän.

Uusimmat muutokset

Kuten näette, tekniikan kehityksestä on tullut tarpeeksikannattava liiketoiminta, varsinkin kun otetaan huomioon, että monet suurten organisaatioiden johtajat juoksevat heti maksamaan salauksen purkamisesta, ajattelematta täysin, että tämä voi menettää rahaa ja tietoja.

Muuten, älä katso kaikkia näitä "vasemmistolaisia"Internetissä, he sanovat: "Maksoin / maksoin vaaditun summan, he lähettivät minulle koodin, kaikki palautettiin." Hölynpöly! Kaikki tämä on viruksen kehittäjien kirjoittama houkutellakseen potentiaalia, anteeksi, "tikkareita". Mutta tavallisen käyttäjän standardien mukaan maksettavat summat ovat melko vakavia: satoista useisiin tuhansiin tai kymmeniin tuhansiin euroihin tai dollareihin.

Katsotaan nyt seuraavia virustyyppejätyypit, jotka on kirjattu suhteellisen äskettäin. Kaikki ne ovat käytännöllisesti katsoen samanlaisia ja kuuluvat ransomware-luokan lisäksi myös niin kutsuttujen ransomware-ryhmään. Joissakin tapauksissa ne toimivat oikein (kuten paycrypt), kuten lähettävät virallisia yritysehdotuksia tai viestejä, joista joku välittää käyttäjän tai organisaation turvallisuudesta. Tällainen ransomware-virus yksinkertaisesti johtaa käyttäjän viestillä. Jos hän ryhtyy maksamaan pienintäkään toimenpidettä, kaikki - "avioero" on täysin.

XTBL-virus

Suhteellisen uusi XTBL-virus voikuuluvat lunnasohjelman klassiseen versioon. Tyypillisesti se tulee järjestelmään sähköpostiviestien kautta, jotka sisältävät liitteitä .scr-laajennuksella, joka on tavallinen Windows-näytönsäästäjä. Järjestelmän ja käyttäjän mielestä kaikki on kunnossa ja aktivoivat liitteen katselun tai tallennuksen.

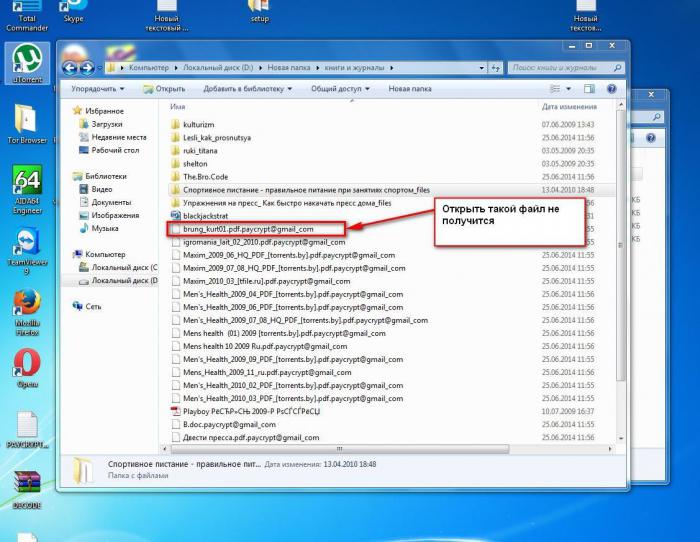

Valitettavasti tämä johtaa surullisiin seurauksiin:tiedostojen nimet muunnetaan merkistöiksi ja .xtbl lisätään päälaajennukseen, jonka jälkeen haluttuun sähköpostiosoitteeseen lähetetään viesti salauksen purkamisen mahdollisuudesta määritetyn määrän (yleensä 5 tuhatta ruplaa) maksamisen jälkeen.

CBF-virus

Tämäntyyppinen virus kuuluu myös genren klassikoihin.Se näkyy järjestelmässä sähköpostiliitteiden avaamisen jälkeen ja nimeää sitten käyttäjätiedostot uudelleen lisäämällä loppuun laajennuksen, kuten .nochance tai .perfect.

Valitettavasti ransomware-viruksen purkaminenTämän tyyppisen koodin sisältöä ei ole mahdollista analysoida edes sen esiintymisvaiheessa järjestelmässä, koska toimintojensa päätyttyä se tuhoaa itsensä. Jopa se, mitä monet uskovat olevan yleinen työkalu, kuten RectorDecryptor, ei auta. Jälleen käyttäjä saa kirjeen, jossa vaaditaan maksua, joka annetaan kaksi päivää.

Breaking_Bad virus

Tämäntyyppinen uhka toimii samalla tavalla, mutta nimeää tiedostot uudestaan vakiona lisäämällä .breaking_bad laajennukseen.

Tilanne ei rajoitu tähän.Toisin kuin aikaisemmat virukset, tämä voi luoda toisen laajennuksen - .Heisenberg, joten kaikkia tartunnan saaneita tiedostoja ei aina ole mahdollista löytää. Joten Breaking_Bad (ransomware virus) on melko vakava uhka. Muuten on tapauksia, joissa jopa lisensoitu Kaspersky Endpoint Security 10 -paketti sallii tämäntyyppisen uhan läpikäynnin.

[email protected] virus

Tässä on toinen, ehkä vakavin uhka,joka on suunnattu lähinnä suurille kaupallisille järjestöille. Yleensä joillekin osastoille tulee kirje, joka sisältää näennäisiä muutoksia toimitussopimukseen tai jopa vain laskun. Liite voi sisältää tavallisen .jpg-tiedoston (kuten kuvan), mutta useammin suoritettavan .js-komentosarjan (Java-sovelma).

Kuinka purkaa tämän tyyppinen ransomware-virus?Sen perusteella, että siellä käytetään jotakin tuntematonta RSA-1024-algoritmia, ei missään nimessä. Kuten nimestä voi päätellä, se on 1024-bittinen salausjärjestelmä. Mutta jos joku muistaa, tänään 256-bittistä AES: ää pidetään edistyneimpänä.

Ransomware: kuinka desinfioida ja purkaa tiedostot virustorjuntaohjelmalla

Tähän päivään mennessä salauksen purkamiseksiratkaisutyyppiä ei ole vielä löydetty. Jopa sellaiset virustentorjunnan ammattilaiset kuin Kaspersky, Dr. Web ja Eset eivät löydä avainta ongelman ratkaisemiseen, kun ransomware-virus on perinyt sen järjestelmään. Kuinka desinfioida tiedostot? Useimmissa tapauksissa on suositeltavaa lähettää pyyntö virustentorjunnan viralliselle verkkosivustolle (muuten vain, jos järjestelmällä on tämän kehittäjän lisensoitu ohjelmisto).

Tässä tapauksessa sinun on liitettävä useita salattujatiedostot sekä niiden "terveelliset" alkuperäiskappaleet, jos sellaisia on. Yleensä harvat ihmiset säästävät kopioita tiedoista, joten heidän poissaolonsa ongelma vain pahentaa jo epämiellyttävää tilannetta.

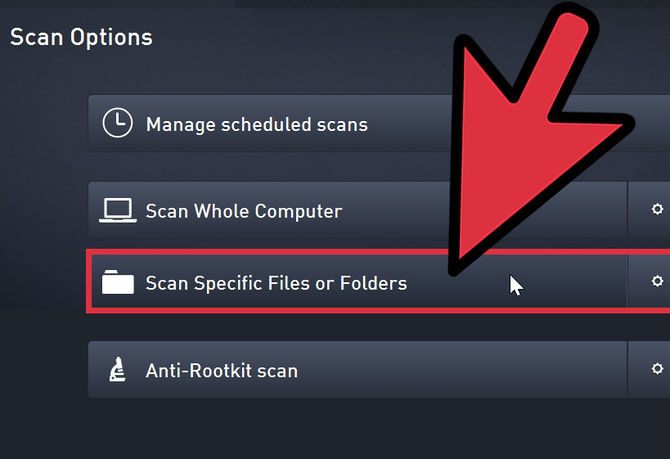

Mahdollisia tapoja tunnistaa ja korjata uhka manuaalisesti

Kyllä, skannaus tavanomaisilla virustorjuntaohjelmilla havaitsee uhat ja jopa poistaa ne järjestelmästä. Mutta entä tiedot?

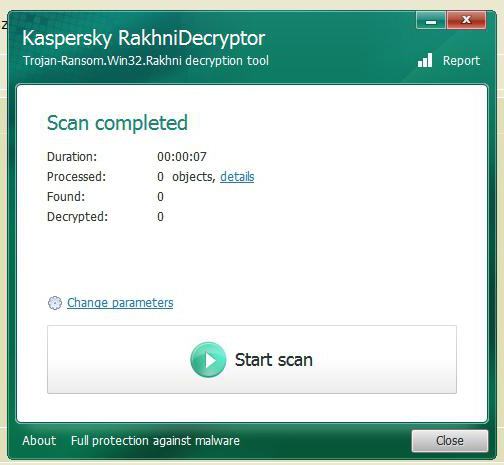

Jotkut yrittävät käyttäädekooderiohjelmat, kuten jo mainittu RectorDecryptor-apuohjelma (RakhniDecryptor). Huomataan heti: tämä ei auta. Breaking_Bad-viruksen tapauksessa se voi vain vahingoittaa. Ja siksi.

Tosiasia on, että ihmiset, jotka luovat tällaisia viruksiayrittää pitää itsensä turvassa ja opettaa muita. Salauksen purkuohjelmia käytettäessä virus voi reagoida siten, että koko järjestelmä "lentää" ja tuhoaa kaikki kiintolevyihin tai loogisiin osioihin tallennetut tiedot. Tämä on niin sanottu ohjeellinen opetus kaikille, jotka eivät halua maksaa. Voimme vain toivoa virallisille virustentorjuntalaboratorioille.

Kardinaalitavat

Kuitenkin, jos asiat ovat todella huonoja, sinun onlahjoitettavia tietoja. Päästäksesi kokonaan eroon uhasta, sinun on alustettava koko kiintolevy, virtuaaliset osiot mukaan lukien, ja asennettava sitten "käyttöjärjestelmä" uudelleen.

Valitettavasti ei ole muuta ulospääsyä. Jopa järjestelmän palauttaminen tiettyyn tallennettuun palautuspisteeseen ei auta. Virus voi kadota, mutta tiedostot pysyvät salattuina.

Sen sijaan, että jälkisana

Lopuksi on huomattava, että tilanne on seuraava:Lunnasohjelmavirus tunkeutuu järjestelmään, tekee sen likaisen työn eikä sitä paranna millään tunnetuilla menetelmillä. Virustentorjunta ei ollut valmistautunut tämän tyyppisiin uhkiin. On sanomattakin selvää, että virus voidaan havaita altistuksen jälkeen tai poistaa. Salatut tiedot pysyvät kuitenkin rumaina. Joten haluaisi toivoa, että virustentorjuntaohjelmistoyritysten parhaat mielet löytävät kuitenkin ratkaisun, vaikka salausalgoritmien perusteella sitä onkin vaikea tehdä. Muistakaamme esimerkiksi Enigma-salauskone, joka Saksan laivastolla oli toisen maailmansodan aikana. Parhaat salaustekijät eivät pystyneet ratkaisemaan viestien salauksen purkamisen algoritmin ongelmaa, ennen kuin he ovat saaneet kätensä laitteeseen. Näin on tässä.