Chociaż współcześni użytkownicy komputerów isą znacznie bardziej zaawansowani niż pierwsi użytkownicy starych systemów, nie każdy wie, czym jest hash, hash tag, hash sum i do czego służy deszyfrowanie (w tym online). Jak się okazuje, wszystko jest znacznie prostsze, niż mogłoby się wydawać na pierwszy rzut oka.

Co to jest szyfrowanie hash?

Zgodnie z oficjalną definicją hash to ciąg o stałej długości, który odpowiada niektórym danym (w tym poufnym) w postaci zaszyfrowanej.

Ta technika jest stosowana głównie do logowania ihasła wykorzystujące algorytmy MD5, NTLM, SHA-160 i oparte na nich pochodne. Najpopularniejszym jest algorytm MD5. Zaszyfrowane nią dane, zwłaszcza długie hasła zawierające nie tylko litery i cyfry, ale także znaki specjalne, można odszyfrować przy użyciu standardowej metody brute-force (chociaż niektóre programy i usługi online mogą odszyfrować krótkie hasła).

Po co odszyfrować hash

Wielu użytkowników może to całkiem naturalniezadaj sobie pytanie, jak to wszystko jest konieczne. Jednak błędem tego podejścia jest to, że nie rozumieją, że mogą zapomnieć hasła wymaganego do jakiejś usługi, usługi lub programu po zaszyfrowaniu, aby żadna nieuprawniona osoba nie mogła go rozpoznać, że tak powiem, w czystej postaci.

Czasami zdarza się odzyskać hasło lub loginniemożliwy. A jeśli spojrzysz na podstawy kryptografii, tutaj musisz odszyfrować skrót. W istocie ta procedura jest odtworzeniem oryginalnej kombinacji ze zmodyfikowanych danych.

Ten proces jest dość pracochłonny.Na przykład dla słowa „osoba” kombinacja zaszyfrowana przy użyciu algorytmu MD5 wygląda następująco: e3447a12d59b25c5f850f885c1ed39df. A to tylko siedem liter w oryginalnym słowie. Co możemy powiedzieć o dłuższych hasłach zawierających cyfry lub znaki specjalne, a nawet wielkość liter! Niemniej jednak niektóre aplikacje i usługi online zawierające ogromne bazy danych większości możliwych kombinacji mogą odszyfrować. To prawda, że nie zawsze się to udaje (wszystko zależy od początkowej kombinacji), ale w większości przypadków nie można im odmówić skuteczności, chociaż używają techniki brutalnej siły (brutalnej siły).

Program do deszyfrowania skrótu hasła

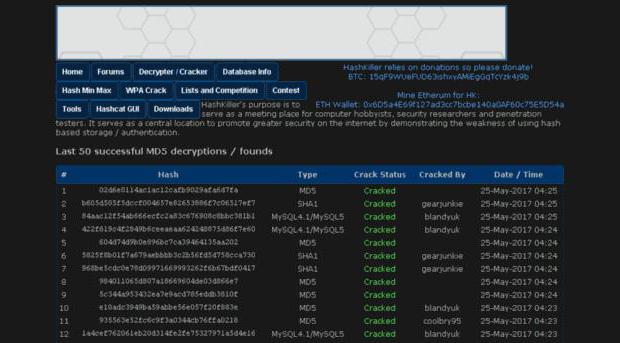

Za jeden z najpotężniejszych programów uważa się internetową aplikację Hash Killer od brytyjskich programistów. Jego baza danych zawiera około 43,7 miliona znanych par.

Jedyną wadą jest to, żeże hasła zawierające znaki cyrylicy są wyświetlane nieprawidłowo w domyślnym kodowaniu. Ale, jak się uważa, odszyfrowanie skrótu w alfabecie łacińskim odbywa się natychmiast. Według statystyk przybliżony czas odszyfrowania trzech z pięciu prostych haseł to pół sekundy.

Ponadto w oficjalnym zasobie dla programistówwszelkiego rodzaju konkursy odbywają się nieustannie z zaangażowaniem wszystkich. A oni z kolei, jak się okazuje, potrafią czasami proponować raczej niekonwencjonalne rozwiązania.

Dekodowanie skrótu wygląda nie mniej interesująco, gdyza pomocą narzędzia John The Ripper. Działa dość szybko, ale główną wadą jest to, że ze wszystkich funkcji programu można korzystać wyłącznie z poziomu wiersza poleceń, co po prostu odstrasza wielu użytkowników.

Usługi deszyfrowania online

Zasadniczo, aby nie instalować oprogramowania, można również skorzystać z usług online w celu odszyfrowania NT-hash haseł lub danych dowolnego innego typu.

Te zasoby internetowe nie zawsze są bezpłatne.Ponadto wiele z nich zawiera mniejsze bazy danych, niż byśmy chcieli. Ale algorytmy, takie jak MD5 lub szyfrowanie za pomocą MySQL, w większości odtwarzają się w bardzo prosty sposób. W szczególności dotyczy to najprostszych kombinacji liczb.

Ale nie powinieneś się łudzić, ponieważ takie usługitechnika deszyfrowania nie zawsze jest określana automatycznie. Oznacza to, że jeśli szyfrowanie zostało wykonane przy użyciu algorytmu kodowania base64, użytkownik musi sam ustawić odpowiedni parametr dekodowania. Ponadto nie zapominaj, że mogą wystąpić przypadki z nieznanym kodowaniem, gdy odszyfrowanie skrótu online stanie się w ogóle niemożliwe.

Zamiast posłowia

Jakie jest najlepsze rozwiązanie, aby potwierdzićtrudny. Niektórym użytkownikom zaleca się zainstalowanie aplikacji Stirlitz, która jest przeznaczona głównie do odszyfrowywania haseł składających się ze znaków cyrylicy w oparciu o algorytmy binhex, base64, BtoA, xxencode, uuencode itp. Ale nawet w tym przypadku nie można dać pełnej gwarancji sukcesu .

Wreszcie, przed dekodowaniem,na początek należy zwrócić uwagę na samą kombinację. Jeśli wygląda na nieczytelne znaki, możesz nie potrzebować odszyfrowania (wystarczy zmienić kodowanie). Zresztą, jeśli takie działania są naprawdę potrzebne, lepiej skorzystać z pomocy specjalnych narzędzi opisanych powyżej i nie korzystać z zasobów internetowych, które oferują odszyfrowanie skrótu online.