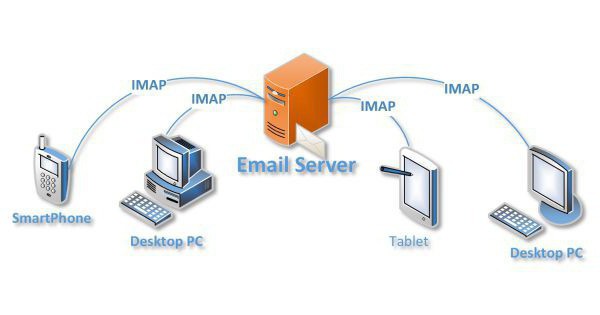

W miarę rozpowszechniania się technologii informacyjnejkwestia bezpieczeństwa staje się ważna. Ponadto konieczne jest wypracowanie różnych aspektów i stosunkowo różnych zmian. Na przykład bezpieczeństwo IMAP - co to jest? Jak niezawodny jest protokół dostępu do wiadomości internetowych? Jakie ma zalety, dlaczego został opracowany, jakie wersje istnieją i jak działa - to krótkie powtórzenie treści artykułu, z którym się właśnie zapoznajesz.

Co to jest IMAP?

Dlaczego opracowano protokół IMAP?

Zalety w stosunku do POP3

Dlaczego zaczęto stosować ten konkretny protokół? Faktem jest, że poczta IMAP oferuje oprócz powyższego szereg innych korzyści:

- Połączenie nie jest przerywane, gdy interfejs użytkownika jest aktywny.

- Wiadomości są pobierane tylko wtedy, gdy klient ma odpowiednie wymagania.

- Dostęp do niego może mieć kilka osób jednocześnie, a każda z nich będzie mogła monitorować wszystkie dokonywane zmiany.

- Klient może tworzyć, zmieniać nazwy i usuwać skrzynki, a także przenosić wiadomości między nimi. Ponadto, jeśli masz rozszerzenie Lista kontroli dostępu IMAP 4, możesz zmienić prawa dostępu.

- Możesz śledzić status samej wiadomości (została przeczytana, usunięta, z odpowiedzią itp.). Dane o takich akcjach nazywane są flagami i są przechowywane na serwerach.

- Wiadomości są zawsze wyszukiwane na serwerze i istnieje wyraźny mechanizm rozszerzający.

Wiadomości i ich atrybuty

UID

Każda wiadomość otrzymuje swój własny 32-bitowy kod.Dodawany jest do niego unikalny identyfikator. Razem tworzą 64-bitową sekwencję, która jest wymagana do identyfikacji wiadomości. To jest bezpieczeństwo IMAP. Im później nadejdzie, tym bardziej znaczący jest UID. Ten parametr jest używany jako kod odpowiedzi podczas wybierania skrzynki pocztowej. Nie zmienia się podczas jednej sesji ani między nimi. Jeśli warunki techniczne wymagają edycji tego parametru, to UID musi koniecznie być większy niż wcześniej. Ten sam port IMAP jest używany do przesyłania danych.

Numer kolejny wiadomości

Flagi wiadomości

- widziano - wiadomość została przeczytana;

- odpowiedział - wysłał odpowiedź;

- niedawne - wiadomość pojawiła się podczas bieżącej sesji;

- wersja robocza - została oznaczona jako wersja robocza;

- oflagowana - użytkownik oznaczył tę wiadomość jako ważną;

- usunięte - usunięte.

Wewnętrzna data i godzina wiadomości

W jaki sposób ustala się, jakie wartości powinny się znajdowaćte parametry? Jeśli wiadomość została dostarczona przy użyciu protokołu SMTP, to brany jest pod uwagę czas i data ostatecznego odbiorcy. Jeśli używane jest polecenie kopiowania, używane są parametry nadawcy. Możesz ustawić własny czas i datę - w tym celu użyj polecenia append.

Interakcja klient-serwer

Mogą wystąpić dwa przypadki, w których przesłane daneprzez klienta nie są kompletne. Po pierwsze, argument polecenia jest dostarczany z kodem, który wcześniej określał liczbę oktetów w ciągu. Po drugie, wymagana jest odpowiedź z serwera. W obu przypadkach klient otrzymuje żądanie kontynuacji polecenia, które koniecznie zaczyna się od znaku takiego jak +. W przypadku, gdy zacznie napływać określony typ danych, transfer musi zostać zakończony, w przeciwnym razie nie będzie możliwe rozpoczęcie nowego procesu. Odczyt, parsowanie, dobór parametrów i transmisja danych do serwera odbywa się za pośrednictwem odbiornika protokołu. Po zakończeniu przetwarzania polecenia do klienta wysyłana jest odpowiedź z tym powiadomieniem. Informacje, które nie wskazują na zakończenie instrukcji, poprzedzone są *. Nazywa się to nieoznaczoną odpowiedzią. Praktyka polega na wysyłaniu tych serwerów w odpowiedzi na żądanie klienta lub z własnej inicjatywy. Ich format nie zależy od powodu, dla którego zostały wysłane.

A co z popularnymi usługami, takimi jakGmail? Ustawienia IMAP nie są dostępne dla zwykłych użytkowników, ale można je wprowadzić, wysyłając list za pośrednictwem specjalnego klienta. Ale dotyczy to zwłaszcza listów wychodzących.

I dlaczego odpowiedzi są rzeczywiście potrzebne?Zgłaszają pomyślne / nieudane wykonanie informacji. W odpowiedzi zawsze stosowana jest ta sama etykieta, która została użyta przez komendę klienta, która uruchomiła procedurę. Dlatego możliwa jest wielowątkowość transmisji danych i nie będą one ze sobą mylone. Aby wyjaśnić sytuację, opracowano trzy typy odpowiedzi z serwera:

- Udana realizacja.

- Niepowodzenie.

- Błąd protokołu IMAP (występuje, gdy używane jest nieznane polecenie lub serwer rozpoznaje, że występuje problem ze składnią).

Osobliwością klienta jest to, że zawsze musibądź gotowy na każdą odpowiedź, która do niego przyjdzie. Dane muszą być zapisane w taki sposób, aby klient mógł z nich korzystać bezpośrednio, bez konieczności wysyłania wyszukiwań na serwer. Możesz to zobaczyć w Gmailu. Ustawienia IMAP można edytować lub zmieniać dzięki wysoce funkcjonalnym klientom poczty e-mail.

Wniosek