Quanti proprietari di computer iniziano appenaquindi, senza un motivo particolare, per comprendere i principi di funzionamento dei programmi applicativi e del sistema operativo? È davvero così necessario sapere dove si trovano gli host e di cosa si tratta? Impostare i servizi, scegliere la dimensione del file di paging, ottimizzare il carico apportando modifiche al file di configurazione ... gli appassionati trovano un numero enorme di parametri nascosti, che possono essere configurati per velocizzare notevolmente il sistema. D'altra parte, la maggior parte degli utenti non vuole capire cos'è un host Windows XP, ma utilizza semplicemente il computer per lo scopo previsto. E perché interferire con un sistema che svolge con successo le sue funzioni? Proviamo a capire questo problema e, strada facendo, scopriamo se è davvero necessario sapere cosa si nasconde dietro la scritta "ospita Windows".

Ti sei mai chiesto perché nel globaleCi sono così tante storie sugli utenti ingannati dei social network VKontakte e Odnoklassniki? L'inganno è il seguente: quando apri la tua risorsa preferita, sullo schermo appare un messaggio che richiede di inviare un messaggio SMS a pagamento al numero specificato, oppure, nel secondo caso, gli invii di massa di messaggi (spam) iniziano dal account dell'utente. In effetti, l'amministrazione dei social network non è coinvolta in questo.

La vera ragione di ciò è l'infezioneil computer è un programma antivirus che non solo sa dove si trova l'host, ma lo modifica anche con successo per i propri scopi. Sicuramente tra i tuoi amici c'è chi ha inviato SMS, "sponsorizzando" uno scrittore di virus. Puoi risolvere questo problema se capisci dove si trovano gli host e sai come lavorarci.

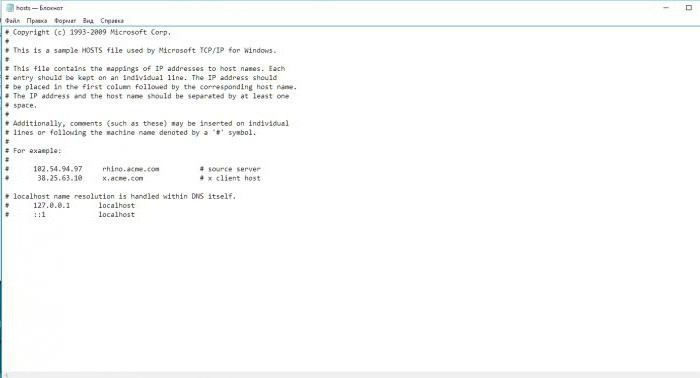

Trovare il file specificato non è affatto difficile.A tale scopo, seguire il percorso "WindowsSystem32Driversetc". A proposito, è altrettanto efficace utilizzare la funzione di ricerca delle cartelle di Windows. Tieni presente che il file non ha un'estensione. La seconda caratteristica è che la sua posizione può essere sovrascritta tramite il registro. Per la sua struttura, hosts è un normale file di testo, quindi se necessario, puoi apportare le modifiche richieste utilizzando qualsiasi editor di testo, anche il WordPad integrato o l'editor di file commander (Total Commander, Far).

Ora un po 'di teoria.Ogni risorsa (sito) su Internet globale ha il proprio numero: un indirizzo IP. E il nome che tutti digitiamo nella barra degli indirizzi del browser è il suo nome di dominio. Tuttavia, è molto più conveniente comporre "fb.ru", e non la combinazione apparentemente priva di significato "194.58.79.36". Una speciale unità di traduzione software (DNS) converte gli indirizzi in nomi di dominio e viceversa, e questa operazione è completamente trasparente per gli utenti. Quando il browser riceve un comando per aprire un sito, controlla prima il file hosts, che può contenere stringhe che sovrascrivono direttamente le corrispondenze di indirizzo e nome, quindi non c'è chiamata al DNS.

Quindi, se l'host contiene la riga “194.00.77.31 fb.ru "(abbiamo registrato l'indirizzo IP" sinistro "), quindi digitando nel browser" fb.ru "si aprirà il sito con l'indirizzo 194.00.77.31. L'opzione hard-puntamento consente di velocizzare il caricamento dei siti, poiché non è necessario utilizzare il meccanismo DNS (ricerca da parte del servizio di corrispondenza lungo la catena dei server Internet). Inoltre, puoi bloccare l'accesso a risorse indesiderate specificando l'indirizzo del tuo computer 127.0.0.1. Ad esempio, se un bambino visita il sito per adulti "xx.yyy" e poi aggiunge la riga "127.0.0.1 xx.yyy" agli host, puoi bloccare l'accesso al sito.

Tuttavia, poiché i virus sanno dovehost, possono aggiungere le proprie stringhe correttive, reindirizzando un utente ignaro a un sito falso di phishing. Una persona che digita l'indirizzo di una risorsa preferita (ad esempio, Odnoklassniki) accede al sito Web dell'autore del virus, che sembra una copia dell'originale. Quindi tutto è semplice: appare una finestra che ti chiede di inviare SMS. Un'altra opzione: l'utente, inserendo qui le proprie informazioni di accesso, informa in tal modo il creatore del sito falso.