Technische Methoden des Informationsschutzes besetzeneiner der wichtigsten Stellen bei der Umsetzung von Sicherheitsrichtlinien in Organisationen oder bedeutenden Einrichtungen. Diese Tools werden verwendet, um nach Techniken zu suchen, um Informationen zu stehlen, die sich manchmal als in der Einrichtung installiert herausstellen, um Räumlichkeiten während Verhandlungen oder wichtiger Besprechungen zu isolieren, um die Kommunikation und die Ausrüstung zu schützen, die zur Verarbeitung von Informationen verwendet werden.

Technische Mittel zur Informationssicherheit: die Wahl der Ausrüstung

Bei Fragen zur Wahl der Ausrüstung,Um Ihr Unternehmen zu schützen, muss es mit äußerster Sorgfalt angegangen werden. Bei der Auswahl von Funkstörungsgeneratoren, Geräuschunterdrückungsgeräten, Telefonleitungsschutzgeräten und anderen Geräten sollten Sie eine ausreichende Anzahl von Faktoren berücksichtigen, die entscheidend sind: ihre Stärken und Schwächen, gegenseitige gegenseitige Beeinflussung sowie viele andere Faktoren. Mit speziellen Materialien können Sie sich nicht nur mit dem Wirkungsspektrum solcher Geräte vertraut machen, sondern auch über die endgültige Wahl entscheiden.

Technische Mittel zur Informationssicherheit: Räumlichkeiten

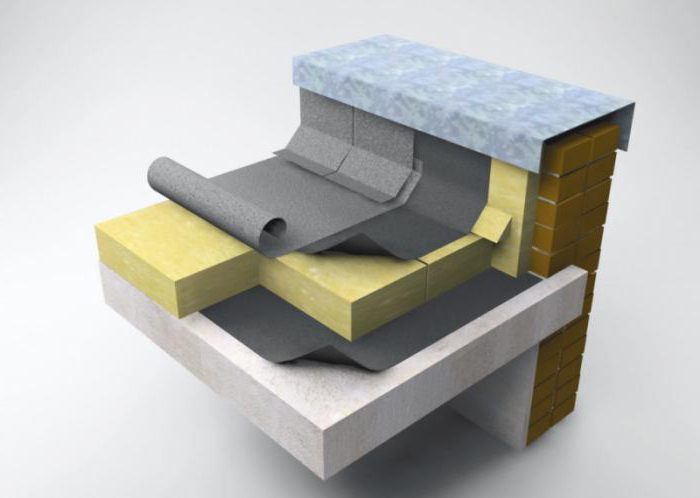

Для защиты помещений весьма активно применяются verschiedene Arten von akustischen und vibroakustischen Geräuschen. Ihr Hauptzweck ist es, Sprachinformationen, die im Raum zirkulieren können, vor dem Abhören zu schützen, indem verschiedene Arten von Stethoskopen, akustischen Mikrofonen, Infrarot- und Lasersystemen zum Stehlen von Informationen verwendet werden. Diese Systeme erzeugen eine Maskierung des Sprachspektrums mittels breitbandigem ungefiltertem akustischem Rauschen in Lüftungs-, Heizungs-, Wasserversorgungssystemen sowie in umschließenden Strukturen.

Technische Mittel zum Informationsschutz: Telefonleitungen

Telefonkommunikationsleitungen gelten als die meistenwahrscheinliche Arten von Informationslecks. Die meisten Geräte zum aktiven Schutz von Telefonleitungen dienen zum Neutralisieren von Hör- und Tonaufzeichnungsgeräten, die zwischen der Station und dem Teilnehmergerät angeschlossen sind. Der Schutz wird implementiert, indem hochfrequente und niederfrequente Störungen in der Telefonleitung erzeugt werden, wobei der Stromverbrauch in der Leitung während eines Gesprächs reguliert wird, was zu einer Verringerung der Signalqualität am Eingang von Abhörgeräten führt und auch den akustischen Start von Tonaufzeichnungsgeräten blockiert. Wenn Funksender verwendet werden, tritt auch eine Kanalfrequenzverschiebung oder -spreizung des Übertragungsspektrums auf.

Technische Mittel zur Informationssicherheit: elektronische Systeme

Das moderne Geschäft kann ohne nicht existierendie Verwendung großer Informationsmengen, einschließlich der Verwendung elektronischer Verarbeitungssysteme, die störende elektromagnetische Strahlung erzeugen. Mit Hilfe spezieller technischer Mittel ist es durchaus möglich, sie außerhalb des kontrollierten Bereichs abzufangen und die Informationen dann vollständig wiederherzustellen. Zusätzlich zu solchen Emissionen gibt es in der Nähe von elektronischen Betriebsgeräten immer ein quasistatisches elektrisches und magnetisches Informationsfeld, das mit der Entfernung schnell abnimmt. Sie erfordern jedoch die Aufnahme in Schaltkreisen, die nahe genug angeordnet sind. Solche Felder sind bei Frequenzen von zehn Kilo bis zehn Megahertz von Bedeutung. In diesem Fall wird das Abfangen von Informationen möglich, wenn der Empfang von Geräten außerhalb des geschützten Bereichs direkt mit diesen Kommunikationen verbunden ist. Um einen Informationsverlust durch solche Kanäle auszuschließen, werden Rauschgeneratoren verwendet, die eine aktive Maskierung der elektromagnetischen Kollateralstrahlung erzeugen.

Wie Sie sehen, gibt es derzeit recht effektive Mittel und Wege zum Schutz von Informationen, die unter den Bedingungen moderner Unternehmen verwendet werden können.