Virusi sami kao računalna prijetnjadanas se nitko ne čudi. No, ako su ranije utjecali na sustav u cjelini, uzrokujući kvarove u njegovoj izvedbi, danas, s pojavom takve raznolikosti kao što je virus ransomware, radnje infiltrirajuće prijetnje tiču se više korisničkih podataka. To je možda čak i veća prijetnja od Windows-destruktivnih izvršnih aplikacija ili špijunskih programa.

Što je virus ransomware?

Sam kôd, napisan u samokopiranjuvirus, uključuje šifriranje gotovo svih korisničkih podataka posebnim kriptografskim algoritmima, što ne utječe na sistemske datoteke operacijskog sustava.

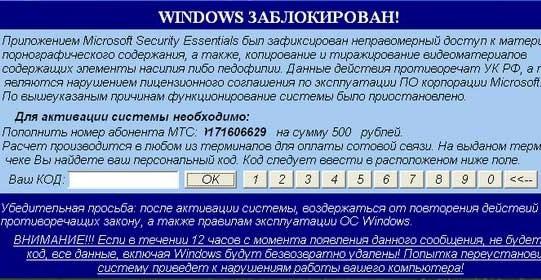

U početku, logika utjecaja virusa nije bila za mnogesasvim razumljivo. Sve je postalo jasno tek kad su hakeri koji su stvorili takve aplete počeli tražiti novac za obnovu početne strukture datoteka. Istodobno, sam prodorni virus šifriranja ne dopušta dešifriranje datoteka zbog svojih osobitosti. Da biste to učinili, potreban vam je poseban dešifrirač, ako želite, kôd, lozinka ili algoritam potreban za vraćanje željenog sadržaja.

Načelo prodora u sustav i rad koda virusa

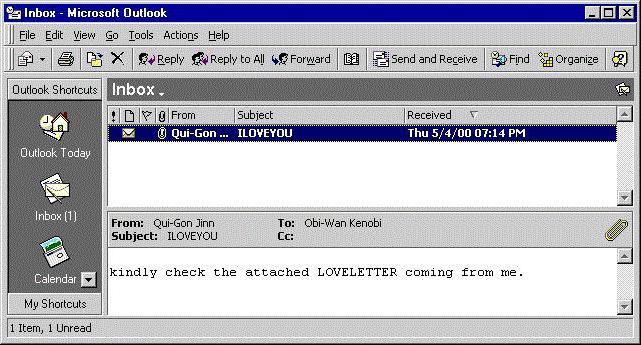

U pravilu, da "pokupi" takvu blatoInternet je dovoljno tvrd. Glavni izvor širenja "infekcije" je e-pošta na razini programa instaliranih na određenom računalnom terminalu poput Outlooka, Thunderbird-a, The Bat-a itd. Odmah primjetite: ovo se ne odnosi na internetske poslužitelje pošte, budući da imaju dovoljno visok stupanj zaštite, a pristup korisničkim podacima moguć je samo na razini pohrane u oblaku.

Druga stvar je aplikacija na računaluterminal. Ovdje je polje djelovanja virusa toliko široko da ga je nemoguće zamisliti. Istina, ovdje također vrijedi rezervirati: u većini slučajeva virusi su usmjereni na velike tvrtke, iz kojih možete "otkinuti" novac za pružanje koda za dešifriranje. To je razumljivo, jer se ne samo na lokalnim računalnim terminalima, već i na poslužiteljima takvih tvrtki mogu pohraniti ne samo potpuno povjerljive informacije, već i datoteke, da tako kažem, u jednoj kopiji, koje se ni u kojem slučaju ne mogu uništiti . A zatim dešifriranje datoteka nakon što virus ransomware postane prilično problematično.

Naravno, čak i običan korisnik možebiti izloženi takvom napadu, ali u većini slučajeva malo je vjerojatno ako slijedite najjednostavnije preporuke za otvaranje privitaka s nastavcima nepoznate vrste. Čak i ako klijent pošte otkrije privitak s nastavkom .jpg kao standardnu grafičku datoteku, prvo ga treba provjeriti standardnim antivirusnim skenerom instaliranim u sustavu.

Ako to ne učinite, kad ga otvorite s dvostrukomKlikom (standardna metoda) započet će aktivacija koda i započeti će proces šifriranja, nakon čega isti Breaking_Bad (virus šifriranja) neće samo biti nemoguće izbrisati, već se datoteke neće moći vratiti nakon prijetnje je eliminirano.

Opće posljedice prodora svih virusa ove vrste

Kao što je već spomenuto, većina virusa ovogaupišite u sustav putem e -pošte. Pa, recimo da velika organizacija primi pismo sa sadržajem poput "Promijenili smo ugovor, skenirajte u privitku" ili "Poslat vam je račun za otpremu robe (postoji kopija)" na određenu registriranu adresu pošta. Naravno, nesuđeni zaposlenik otvara datoteku i ...

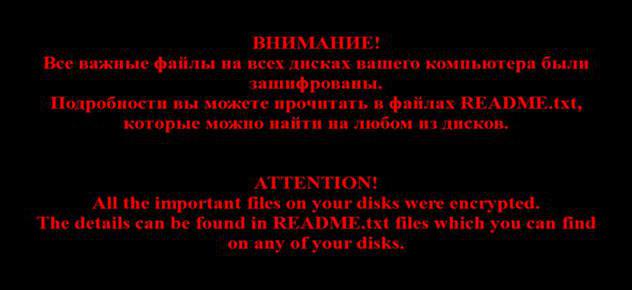

Sve korisničke datoteke na razini uredadokumenti, multimedija, specijalizirani projekti AutoCAD -a ili bilo koji drugi arhivski podaci trenutno se šifriraju, a ako je računalni terminal u lokalnoj mreži, virus se može dalje prenositi, šifrirajući podatke na drugim strojevima (to postaje vidljivo odmah kad sustav uspori i zamrzava programe ili trenutno pokrenute aplikacije).

Na kraju procesa šifriranja, sam virus,očito, šalje svojevrsno izvješće, nakon čega tvrtka može primiti poruku da je takva i takva prijetnja ušla u sustav, te da je samo ta i takva organizacija može dešifrirati. To se obično odnosi na virus [email protected]. Slijedi zahtjev za plaćanje usluga dešifriranja s prijedlogom da se pošalje nekoliko datoteka na e -mail klijenta, što je najčešće fiktivno.

Šteta od izloženosti kodu

Ako nekome još nije jasno:Dešifriranje datoteka nakon virusa ransomwarea prilično je naporan proces. Čak i ako ne "dovedete" do zahtjeva kibernetičkih kriminalaca i pokušate uključiti službene državne agencije u borbu protiv računalnog kriminala i njihovu prevenciju, obično ništa dobro neće doći.

Ako izbrišete sve datoteke, vratite sesustavima, pa čak i kopirati izvorne podatke s prijenosnog medija (naravno, ako postoji takva kopija), svejedno, kad se virus aktivira, sve će se ponovno kriptirati. Zato nemojte sebi laskati, pogotovo jer kada se isti flash pogon umetne u USB priključak, korisnik neće ni primijetiti kako virus šifrira podatke na njemu. Tada definitivno nećete zaobići probleme.

Prvorođeni u obitelji

Obratimo sada pozornost na prvoransomware virus. Kako izliječiti i dešifrirati datoteke nakon izlaganja izvršnom kodu koji se nalazi u privitku e -pošte s ponudom za upoznavanje, u vrijeme pojavljivanja nitko nije razmišljao. Svijest o razmjerima katastrofe došla je tek s vremenom.

Taj je virus imao romantično ime "VolimTi ". Nesuđeni korisnik otvorio je privitak u elektroničkoj poruci i primio potpuno multimedijske datoteke koje se ne mogu reproducirati (grafiku, video i audio). Međutim, tada su takve radnje izgledale razornije (šteteći medijskim knjižnicama korisnika), a nitko za to nije tražio novac.

Najnovije izmjene

Kao što vidite, evolucija tehnologije postala je dovoljnaprofitabilan posao, pogotovo ako uzmete u obzir da mnogi čelnici velikih organizacija odmah trče platiti za dešifriranje, potpuno ne razmišljajući o činjenici da na taj način mogu izgubiti i novac i informacije.

Usput, ne gledaj sve ove "ljevičare"postovi na internetu kažu: "Platio sam / uplatio potreban iznos, poslali su mi kod, sve je vraćeno." Gluposti! Sve ovo napisali su sami programeri virusa kako bi privukli potencijalne, oprostite, "naivčine". No, prema standardima običnog korisnika, iznosi za plaćanje su prilično ozbiljni: od stotina do nekoliko tisuća ili desetaka tisuća eura ili dolara.

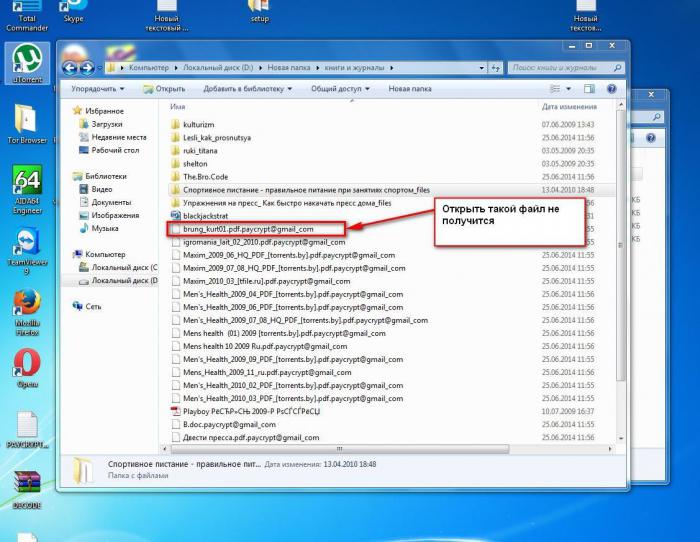

Pogledajmo sada najnovije vrste virusavrste koje su zabilježene relativno nedavno. Svi su oni praktički slični i ne pripadaju samo kategoriji ransomwarea, već i skupini takozvanih ransomwarea. U nekim slučajevima djeluju ispravnije (poput paycrypta), poput slanja službenih poslovnih prijedloga ili poruka da je nekome stalo do sigurnosti korisnika ili organizacije. Takav ransomware virus jednostavno zavara korisnika svojom porukom. Poduzme li i najmanju radnju da plati, sve - "razvod" će biti u cijelosti.

XTBL virus

Relativno novi virus XTBL možepripadaju klasičnoj verziji ransomwarea. Obično u sustav ulazi putem poruka e-pošte koje sadrže privitke datoteka s nastavkom .scr, koji je standardni Windows čuvar zaslona. Sustav i korisnik misle da je sve u redu te aktiviraju pregled ili spremanje privitka.

Nažalost, ovo dovodi do tužnih posljedica:nazivi datoteka pretvaraju se u skup znakova, a .xtbl se dodaje glavnom proširenju, nakon čega se na željenu mail adresu šalje poruka o mogućnosti dešifriranja nakon plaćanja navedenog iznosa (obično 5 tisuća rubalja).

CBF virus

Ova vrsta virusa također spada u klasike žanra.Pojavljuje se u sustavu nakon otvaranja privitaka e -pošte, a zatim preimenuje korisničke datoteke dodajući na kraju proširenje poput .nochance ili .perfect.

Nažalost, dešifriranje virusa ransomwareaOva vrsta analize sadržaja koda čak ni u fazi njegovog pojavljivanja u sustavu nije moguća, jer se nakon dovršetka svojih radnji samouništava. Čak i ono za što mnogi vjeruju da je univerzalni alat poput RectorDecryptora ne pomaže. Opet, korisnik prima pismo s zahtjevom za plaćanje, koje mu se daje dva dana.

Breaking_Bad virus

Ova vrsta prijetnje radi na isti način, ali standardno preimenuje datoteke dodavanjem .breaking_bad u ekstenziju.

Situacija nije ograničena samo na ovo.Za razliku od prethodnih virusa, ovaj može stvoriti još jedno proširenje - .Heisenberg, pa nije uvijek moguće pronaći sve zaražene datoteke. Dakle, Breaking_Bad (ransomware virus) prilično je ozbiljna prijetnja. Usput, postoje slučajevi kada čak i licencirani paket Kaspersky Endpoint Security 10 dopušta prolaz ove vrste prijetnji.

[email protected] virus

Evo još jedne, možda najozbiljnije prijetnje,koji je namijenjen uglavnom velikim trgovačkim organizacijama. U pravilu, nekom odjelu stiže pismo za koje se čini da sadrži izmjene ugovora o opskrbi ili čak samo fakturu. Privitak može sadržavati običnu .jpg datoteku (poput slike), ali češće izvršnu .js skriptu (Java applet).

Kako dešifrirati ovu vrstu ransomware virusa?Sudeći prema činjenici da se tamo koristi neki nepoznati algoritam RSA-1024, nikako. Kako naziv govori, radi se o 1024-bitnom sustavu šifriranja. No, ako se netko sjeća, danas se 256-bitni AES smatra najnaprednijim.

Enkripcijski virus: kako dezinficirati i dešifrirati datoteke pomoću antivirusnog softvera

Do danas, za dešifriranje prijetnji poputjoš nije pronađena vrsta rješenja. Čak i takvi majstori na području zaštite od virusa kao što su Kaspersky, Dr. Web i Eset ne mogu pronaći ključ za rješavanje problema kada ga je virus ransomware naslijedio u sustavu. Kako mogu dezinficirati datoteke? U većini slučajeva predlaže se slanje zahtjeva na službenu web stranicu proizvođača antivirusnih programa (usput, samo ako sustav ima licencirani softver ovog programera).

U tom slučaju morate priložiti nekoliko šifriranihdatoteke, kao i njihove "zdrave" izvornike, ako ih ima. Općenito, općenito, malo ljudi sprema kopije podataka, pa problem njihove odsutnosti samo pogoršava ionako neugodnu situaciju.

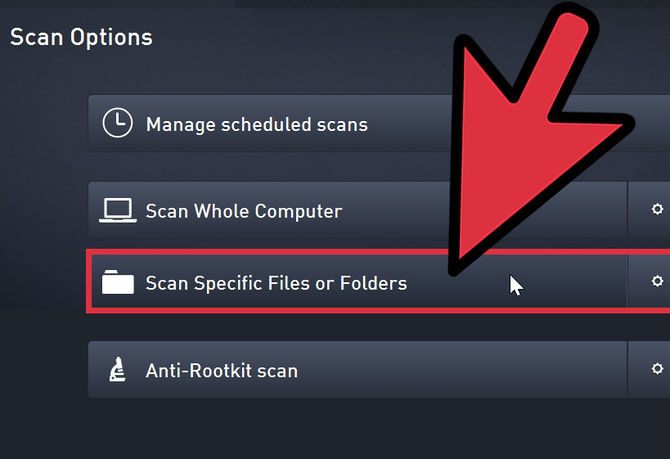

Mogući načini ručnog prepoznavanja i uklanjanja prijetnje

Da, skeniranje konvencionalnim antivirusima otkriva prijetnje, pa ih čak i uklanja iz sustava. Ali što je s informacijama?

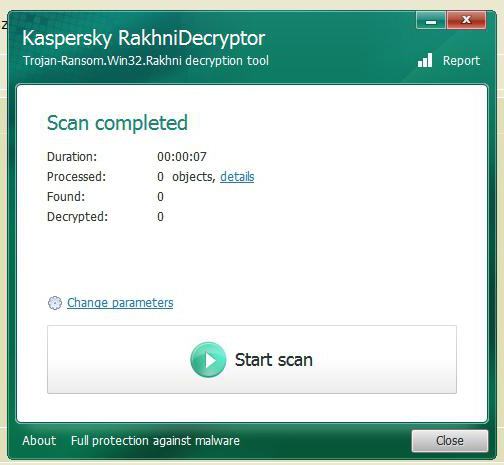

Neki pokušavaju koristitiprograme za dekodiranje poput već spomenutog uslužnog programa RectorDecryptor (RakhniDecryptor). Odmah napomenimo: ovo neće pomoći. A u slučaju virusa Breaking_Bad, to može samo naštetiti. I zato.

Činjenica je da ljudi koji stvaraju takve virusepokušavajući se zaštititi i dati smjernice drugima. Prilikom korištenja pomoćnih programa za dešifriranje, virus može reagirati na način da će cijeli sustav "odletjeti", a uz potpuno uništavanje svih podataka pohranjenih na tvrdim diskovima ili logičkim particijama. Ovo je, da tako kažem, indikativna lekcija za izgrađivanje svih onih koji ne žele platiti. Možemo se osloniti samo na službene antivirusne laboratorije.

Kardinalne metode

Međutim, ako su stvari stvarno loše, morat ćeteinformacije za doniranje. Da biste se u potpunosti riješili prijetnje, morate formatirati cijeli tvrdi disk, uključujući virtualne particije, a zatim ponovno instalirati "operacijski sustav".

Nažalost, nema drugog izlaza. Čak i vraćanje sustava na određenu spremljenu točku vraćanja neće pomoći. Virus može nestati, ali datoteke će ostati kriptirane.

Umjesto epiloga

Zaključno, valja napomenuti da je situacija sljedeća:ransomware virus prodire u sustav, obavlja svoj prljavi posao i ne liječi se niti jednom poznatom metodom. Zaštita od virusa nije bila spremna za ovu vrstu prijetnje. Podrazumijeva se da virus možete otkriti nakon izlaganja ili ga ukloniti. Ali šifrirane informacije ostat će ružne. Stoga bismo se mogli nadati da će najbolji umovi tvrtki s protuvirusnim softverom ipak pronaći rješenje, iako će to, sudeći prema algoritmima za šifriranje, biti vrlo teško učiniti. Sjetimo se, na primjer, stroja za šifriranje Enigma, koji je njemačka mornarica imala za vrijeme Drugog svjetskog rata. Najbolji kriptografi nisu mogli riješiti problem algoritma za dešifriranje poruka sve dok nisu došli u ruke uređaja. To je slučaj i ovdje.