Utvivlsomt mange computerbrugeredem, der arbejder med Internettet (og ikke kun) har hørt om udtrykket AES-datakryptering. Hvilken slags system det er, hvilke algoritmer det bruger, og hvad det bruges til, en ret begrænset kreds af mennesker har en idé. Den gennemsnitlige bruger behøver ikke stort set at vide dette. Ikke desto mindre vil vi overveje dette kryptografiske system uden at gå ned i komplekse matematiske beregninger og formler, så det ville være forståeligt for enhver person.

Hvad er AES-kryptering?

Til at begynde med selve systemetrepræsenterer et sæt algoritmer til at skjule det indledende udseende af nogle data, der transmitteres, modtages af brugeren eller lagres på en computer. Det bruges oftest i internetteknologier, når det kræves for at sikre fuldstændig fortrolighed af information, og henviser til de såkaldte symmetriske krypteringsalgoritmer.

AES-krypteringstype antager brug forkonvertering af information til en beskyttet form og omvendt afkodning af den samme nøgle, som er kendt for både den afsendende og modtagende side, i modsætning til symmetrisk kryptering, som giver mulighed for brug af to nøgler - private og offentlige. Det er således let at konkludere, at hvis begge parter kender den rigtige nøgle, er krypterings- og dekrypteringsprocessen ret ligetil.

Lidt historie

For første gang blev AES-kryptering nævnt tilbage i 2000, da Rijndael-algoritmen blev vinderen i konkurrencen om at vælge efterfølgeren til DES, som har været standarden i USA siden 1977.

I 2001 blev AES-systemet officielt vedtaget som den nye føderale datakrypteringsstandard og har været brugt overalt siden da.

Typer af AES-kryptering

Udviklingen af algoritmer har inkluderet fleremellemliggende faser, som hovedsageligt var forbundet med en stigning i nøglelængden. I dag er der tre hovedtyper: AES-128-kryptering, AES-192 og AES-256.

Navnet taler for sig selv.Den numeriske betegnelse svarer til længden af den anvendte nøgle, udtrykt i bits. Derudover er AES-kryptering en bloktype, der fungerer direkte med blokke af information med en fast længde, der krypterer hver af dem i modsætning til streamingalgoritmer, der fungerer på enkelt tegn i en åben meddelelse og konverterer dem til krypteret form. I AES er bloklængden 128 bit.

Videnskabeligt set de samme algoritmersom bruger AES-256-kryptering, antyder operationer baseret på den polynomiske repræsentation af operationer og koder ved behandling af todimensionale arrays (matricer).

Hvordan virker det?

Arbejdets algoritme er dog ret kompliceretinkluderer brugen af flere grundlæggende elementer. Oprindeligt anvendes en todimensional matrix, transformationscyklusser (runder), en rund nøgle og indledende og omvendte opslagstabeller.

Datakrypteringsprocessen består af flere faser:

- beregning af alle runde taster

- byte-udskiftning ved hjælp af S-Box-hovedtabellen;

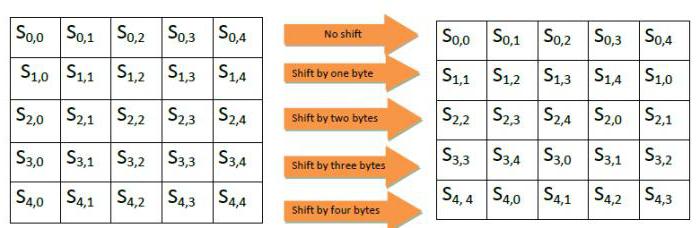

- skift i form ved hjælp af forskellige størrelser (se figur ovenfor);

- blanding af data inden for hver kolonne i matricen (form);

- tilføjelse af formen og den runde nøgle.

Dekryptering udføres i omvendt rækkefølge, men i stedet for S-Box-tabellen bruges tabellen med omvendte indstillinger, som blev nævnt ovenfor.

Hvis du giver et eksempel, hvis du har en nøgle med længde 4brute force kræver kun 16 trin (runder), det vil sige det er nødvendigt at kontrollere alle mulige kombinationer, der starter med 0000 og slutter med 1111. Naturligvis knækkes en sådan beskyttelse ganske hurtigt. Men hvis du tager større nøgler, for 16 bits tager det 65.536 trin og for 256 bits - 1.1 x 1077... Og som sagt af amerikanske eksperter, vil det tage omkring 149 billioner år at vælge den rigtige kombination (nøgle).

Hvad skal jeg bruge, når man opretter et netværk i praksis: AES-kryptering eller TKIP?

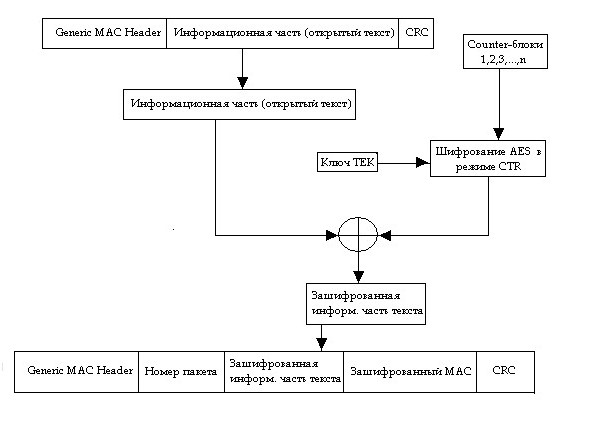

Lad os nu gå videre til at bruge AES-256 til at kryptere transmitterede og modtagne data i trådløse netværk.

Som regel i enhver router (router)der er flere muligheder at vælge imellem: kun AES, kun TKIP og AES + TKIP. De bruges afhængigt af protokollen (WEP eller WEP2). Men! TKIP er arv, fordi det er mindre sikkert og ikke understøtter 802.11n-forbindelser med datahastigheder, der overstiger 54 Mbps. Således antyder konklusionen om den prioriterede brug af AES sammen med WPA2-PSK-sikkerhedstilstanden sig selv, selvom du kan bruge begge algoritmer parvis.

Pålidelighed og sikkerhedsproblemer for AES-algoritmer

På trods af de høje udtalelser fra eksperter,AES-algoritmer er teoretisk stadig sårbare, da selve karakteren af kryptering har en simpel algebraisk beskrivelse. Dette blev bemærket af Niels Fergusson. Og i 2002 offentliggjorde Joseph Pepschik og Nicolas Courtois en artikel, der begrundede et potentielt XSL-angreb. Det var sandt, at det forårsagede meget kontrovers i den videnskabelige verden, og nogle betragtede deres beregninger for at være fejlagtige.

I 2005 blev det foreslået, atangrebet kan bruge tredjepartskanaler, ikke kun matematiske beregninger. Samtidig beregnede et af angrebene nøglen efter 800 operationer, og den anden modtog den efter 232 operationer (i den ottende runde).

Uden tvivl, i dag dettesystem og kunne betragtes som en af de mest avancerede, hvis ikke for en ting. For flere år siden fejede en bølge af virusangreb Internettet, hvor en ransomware-virus (og også en ransomware), der trængte ind i computere, fuldstændigt krypterede data og krævede en pæn sum penge til dekryptering. På samme tid bemærkede meddelelsen, at krypteringen blev udført ved hjælp af AES1024-algoritmen, som, som man troede, indtil for nylig, ikke eksisterer i naturen.

Uanset om det er sandt eller ej, selv den mest berømteantivirussoftwareudviklerne, herunder Kaspersky Lab, var magtesløse, når de forsøgte at dekryptere dataene. Mange eksperter indrømmede, at den berygtede I Love You-virus, som på et tidspunkt inficerede millioner af computere overalt i verden og ødelagde vigtige oplysninger om dem, viste sig at være barnlig i sammenligning med denne trussel. Derudover var I Love You mere målrettet mod multimediefiler, og den nye virus fik udelukkende adgang til fortrolige oplysninger fra store virksomheder. Ingen forpligter sig imidlertid til med fuld åbenhed at hævde, at det var AES-1024-kryptering, der blev brugt her.

konklusion

For at opsummere kan du under alle omstændighedersig, at AES-kryptering er langt den mest avancerede og sikre, uanset hvilken nøgellængde der bruges. Det er ikke overraskende, at denne særlige standard bruges i de fleste kryptosystemer og har forholdsvis brede udsigter til udvikling og forbedring i overskuelig fremtid, især da det kan være meget sandsynligt, at flere typer kryptering kan kombineres til en enkelt helhed (for eksempel parallel brug af symmetrisk og asymmetrisk eller kryptering med blokering og streaming).